Ciberataques con IA: Telefónica alerta de hackeos en 27s

Solo necesitas respirar profundamente seis veces. En ese exacto lapso de tiempo —apenas 27 segundos—, un algoritmo malicioso y completamente autónomo ya es capaz de reventar los cortafuegos perimetrales de una corporación, secuestrar sus bases de datos críticas y paralizar por completo su núcleo de negocio.

No estamos hablando del guion de una superproducción de ciencia ficción, ni de una teoría apocalíptica trazada en un laboratorio remoto. Esta es la cruda, tangible y aterradora advertencia que Telefónica Tech y gigantes de la seguridad cibernética como CrowdStrike acaban de lanzar esta misma semana ante miles de asistentes en el Mobile World Congress (MWC) 2026 de Barcelona. Las reglas del juego digital han cambiado de forma irreversible, y la ventaja táctica la tienen ahora las máquinas.

Este salto cualitativo en los ciberataques con IA ha provocado un auténtico terremoto corporativo. El problema central al que se enfrentan las organizaciones de todo el mundo ya no es un grupo de hackers humanos tecleando desde un servidor oculto en el este de Europa, sino redes neuronales diseñadas exclusivamente para encontrar fisuras en el software a una velocidad que desafía la comprensión humana.

Las empresas de todos los tamaños se enfrentan de repente a un abismo operativo: sus sistemas defensivos tradicionales, basados en la detección de firmas y en la intervención de analistas humanos, están quedando trágicamente obsoletos ante la agilidad de los ciberataques con IA de nueva generación.

El MWC 2026 enmudece: Una demostración sin precedentes

Durante años, la gran mayoría de las conferencias tecnológicas han ensalzado la Inteligencia Artificial como el motor definitivo de la productividad, la eficiencia empresarial y la revolución creativa. Sin embargo, en esta edición del MWC 2026 en Barcelona, el ambiente en el pabellón principal de ciberseguridad era inusualmente denso.

La conferencia conjunta protagonizada por los máximos responsables de inteligencia de amenazas de Telefónica y CrowdStrike no fue una presentación comercial más, sino un aviso de emergencia global acerca de los ciberataques con IA.

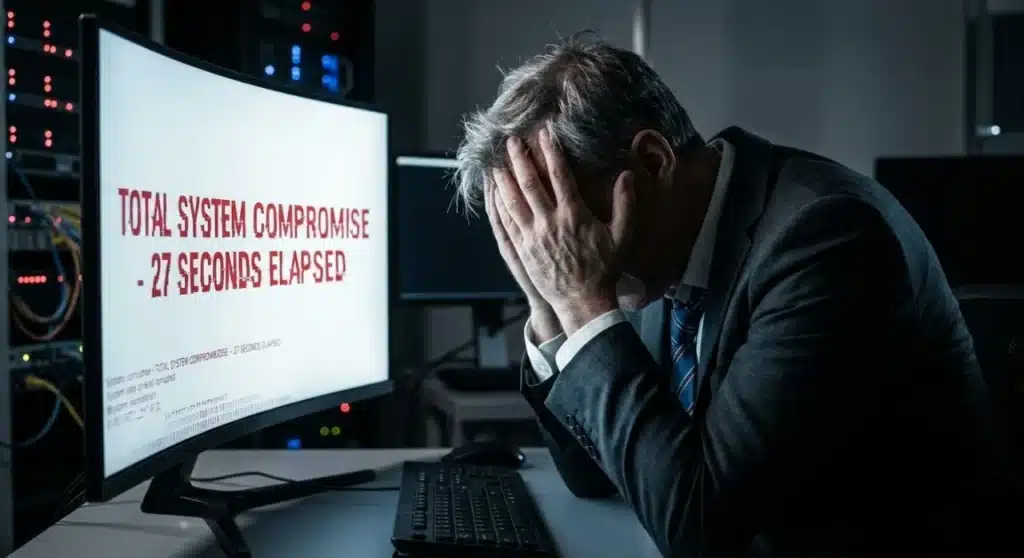

Para ilustrar la magnitud del problema, los expertos realizaron una demostración en vivo de ciberataques con IA en un entorno controlado (un sandbox a gran escala) que simulaba la infraestructura de red de una empresa multinacional estándar. Ante la atónita mirada de cientos de directores de seguridad (CISO) y ejecutivos, liberaron un modelo de malware impulsado por aprendizaje automático profundo. El objetivo era simple: infiltrarse, elevar privilegios y cifrar todos los servidores.

La audiencia, acostumbrada a que las intrusiones avanzadas tomen días o semanas de sigiloso reconocimiento, observó en una pantalla gigante cómo el cronómetro se detenía en exactamente 27,4 segundos. En menos de medio minuto, la empresa virtual había dejado de existir operativamente. Los portavoces explicaron que esta hiperaceleración se debe a que las herramientas ofensivas de los ciberataques con IA ahora toman decisiones por sí mismas.

Ya no necesitan comunicarse constantemente con un servidor de comando y control (C2) gestionado por humanos para saber cuál es el siguiente paso. El código evalúa el entorno, elige el vector de ataque más letal y lo ejecuta instantáneamente, adaptándose a las contramedidas en tiempo real.

Anatomía técnica: Cómo se destruye una red corporativa en 27 segundos

Para comprender verdaderamente por qué los ciberataques con IA representan una amenaza existencial para muchas organizaciones en la actualidad, es absolutamente imperativo desgranar el proceso técnico que ocurre en esa brevísima ventana de tiempo. La letalidad de este nuevo paradigma radica en la simultaneidad de ejecución.

Un hacker de carne y hueso debe operar de forma lineal: primero investiga pacientemente, luego intenta entrar, posteriormente busca credenciales valiosas y, finalmente, roba y cifra los datos. Un algoritmo ofensivo diseñado para ejecutar ciberataques con IA, por el contrario, realiza cientos de estas tareas de forma paralela.

El asalto comienza en los primeros cinco segundos con un enjambre de micro-peticiones a la infraestructura pública de la empresa. En lugar de utilizar escáneres ruidosos que harían saltar las alarmas de cualquier firewall comercial moderno, el algoritmo emplea un reconocimiento pasivo y altamente fragmentado.

Analiza cabeceras web, respuestas de servidores de correo electrónico y puertos expuestos. En un abrir y cerrar de ojos, ha cartografiado la topología externa de la red, ha cruzado esa información con inmensas bases de datos de vulnerabilidades conocidas de la dark web y ha identificado múltiples puntos de entrada críticos.

Una vez elegido el vector de entrada óptimo, el sistema inyecta la carga útil en la red. Es en este preciso instante donde la tecnología demuestra su faceta más peligrosa: si el software de protección detecta la firma del código malicioso, la inteligencia artificial reescribe y ofusca su propio código fuente en cuestión de milisegundos. Modifica su estructura interna manteniendo intacto su propósito destructivo, volviéndose completamente indetectable.

Con el control inicial establecido, la prioridad de los ciberataques con IA es conseguir las llaves del reino, es decir, las credenciales de administrador de dominio. Para lograrlo en tiempo récord, monitorizan silenciosamente el tráfico de la red interna, inyectan procesos legítimos en la memoria RAM de ordenadores de usuarios desprevenidos y extraen los *tokens* de sesión activos.

Llegados al segundo 20, el intruso algorítmico ya cuenta con privilegios máximos. Identifica los repositorios de código, las bases de datos de clientes y los sistemas de copias de seguridad. A partir de ahí, inicia una exfiltración masiva de información confidencial y despliega rutinas de cifrado de grado militar de forma concurrente en todos los terminales. En el segundo 27, el desastre se ha consumado por completo.

La obsolescencia humana frente a la Defensa Autónoma

El intenso debate que encendió esta revelación tecnológica en el MWC 2026 gira inequívocamente en torno a la viabilidad a largo plazo de nuestros actuales paradigmas defensivos.

Durante la última década, el estándar absoluto en la protección corporativa ha sido el Centro de Operaciones de Seguridad (SOC), operado por equipos multidisciplinares de analistas humanos que monitorizan alertas de seguridad en turnos ininterrumpidos de 24 horas. Sin embargo, la dura realidad de la física y la biología se impone: el tiempo de reacción neurológica y operativa de un humano es ahora un cuello de botella insalvable ante los ciberataques con IA.

Pensemos en el proceso estándar de respuesta ante un incidente clásico. Cuando un software de detección registra una anomalía en un servidor remoto, genera una alerta y la envía al panel principal del SOC. Un analista de primer nivel ve la notificación parpadear en su pantalla tras uno o dos minutos. Abre el registro correspondiente, analiza el tráfico sospechoso, verifica si se trata de un falso positivo y, si lo considera grave, escala el incidente a un especialista superior.

Para cuando el responsable final decide aislar manualmente el servidor comprometido de la red principal de la empresa, la infraestructura lleva ya varios minutos completamente cifrada y sus datos confidenciales están siendo subastados al mejor postor.

Ante esta asimetría insostenible, organismos internacionales y reguladores como la Agencia de Ciberseguridad de la Unión Europea (ENISA) subrayan que la dependencia exclusiva de respuestas manuales ya no garantiza la seguridad. La respuesta unánime propuesta por entidades como Telefónica es combatir el fuego con fuego.

Hemos cruzado el umbral hacia la era de la ciberseguridad autónoma impulsada por redes neuronales defensivas. Estas plataformas de nueva generación aprenden el patrón de comportamiento normal de cada usuario y dispositivo dentro de la organización. Si detectan una anomalía crítica, como un intento de exfiltración masiva utilizando ciberataques con IA, no esperan a que un operador humano apruebe la acción; aíslan el terminal, bloquean puertos y revocan credenciales en fracciones de segundo, deteniendo la infección de raíz.

Conclusión

El contundente y aterrador mensaje lanzado por Telefónica Tech y CrowdStrike acerca de los ciberataques con IA durante las jornadas del MWC 2026 ha disipado brutalmente cualquier ilusión de falsa seguridad en el tejido empresarial moderno. La demostración práctica de un secuestro total de infraestructura corporativa en apenas 27 segundos no es un evento aislado ni una prueba de concepto puramente teórica, sino la nueva e inquietante línea base desde la cual operarán las mafias digitales en los próximos años. Los ciberataques con IA han transformado la extorsión digital en una industria hiperautomatizada, silenciosa y despiadadamente eficiente.

La era romántica del hacker solitario adivinando contraseñas ha llegado a su fin definitivo. Hemos entrado de lleno en una vertiginosa carrera armamentística de algoritmos y ciberataques con IA donde la velocidad de detección y respuesta lo es absolutamente todo. Las organizaciones que sigan aferrándose a defensas reactivas tradicionales están destinadas a sufrir consecuencias catastróficas. La única vía de supervivencia en este nuevo escenario de guerra cibernética es adoptar estrategias de defensa autónomas, capaces de neutralizar amenazas a la misma velocidad de vértigo a la que se generan.

📘Másteres relacionados con lo que acabas de leer

Si este contenido te ha ayudado a aclarar ideas, puede que alguno de estos másteres encaje perfectamente con tu perfil. Son programas especializados que te permiten dar un paso más en tu carrera profesional.

🎓 Descubre nuestros másteres

Mejora tu perfil profesional con formación 100% online y práctica.

💡¿Necesitas ayuda para elegir tu máster?

Un asesor académico puede orientarte según tu experiencia, tus objetivos y el tiempo del que dispones. Podemos atenderte por teléfono o WhatsApp para resolver tus dudas al momento.